Un "hacker de sombrero blanco", o ético, encontró un gran vacío en Blockfolio la popular aplicación móvil de seguimiento y gestión de cartera de criptomonedas. La vulnerabilidad de seguridad, que apareció en versiones anteriores de la aplicación, podría haber permitido que un mal actor robe el código fuente cerrado y posiblemente inyecte su propio código en el repositorio GitHub de Blockfolio y, desde allí, en la aplicación misma.

Un investigador de seguridad En la firma de ciberseguridad Intezer, Paul Litvak, hizo el descubrimiento la semana pasada cuando decidió revisar la seguridad de las herramientas relacionadas con la criptomoneda que estaba utilizando. Litvak ha estado involucrado en criptomonedas desde 2017 cuando solía construir bots para el comercio, y Blockfolio es una aplicación de Android que usó para administrar su cartera.

"Después de algún tiempo revisando su aplicación [new] fue en vano, tomé un Mire las versiones anteriores de la aplicación para ver si puedo encontrar algún punto oculto secreto u oculto en la web ”, dijo Litvak. "Pronto encontré esta versión de 2017 accediendo a la API de GitHub".

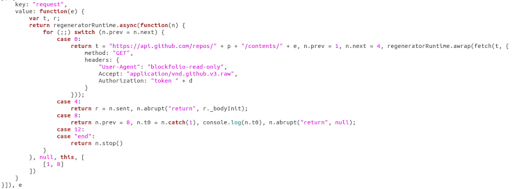

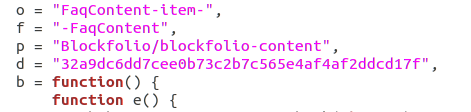

Este código se conecta al repositorio Github de la compañía usando un conjunto de constantes que incluía un nombre de archivo y, lo más importante, la clave que Github usa para permitir el acceso a los repositorios. Aparece a continuación como la variable "d".

La aplicación consultó los repositorios privados de GitHub de Blockfolio, y esa función simplemente descargó las preguntas frecuentes de Blockfolio. directamente desde GitHub, salvando a la empresa del esfuerzo de tener que actualizarla dentro de sus aplicaciones.

Pero la clave es peligrosa porque podría acceder y controlar un repositorio completo de GitHub. Dado que la aplicación tenía tres años, Litvak tenía curiosidad por saber si seguía siendo una amenaza.

"Esto es grave, pero pensé que tal vez es solo una ficha antigua que ya no está en uso, desde cuando se lanzaron", dijo. Litvak

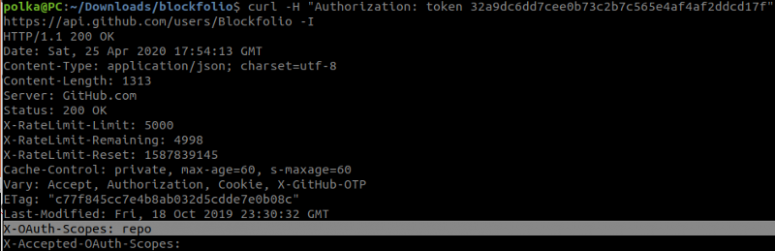

La clave, descubrió, todavía estaba activa.

"Y descubrí que, no, el token sigue activo y tiene un" repositorio "OAuth Scope ," él dijo. Se utiliza un "OAuth Scope" para limitar el acceso de una aplicación a la cuenta de un usuario.

Un "repositorio", según GitHub, otorga acceso completo a los depósitos públicos y privados, e incluye acceso de lectura / escritura al código, estados de confirmación y proyectos de organización, entre otras funciones.

"Estaba usando credenciales privadas para acceder a su repositorio de código privado", dijo Litvak. "Cualquiera que tuviera la curiosidad de aplicar ingeniería inversa a la antigua aplicación Blockfolio podría haberla reproducido y descargado todo el código de Blockfolio e incluso haber introducido su propio código malicioso en su base de código". Se supone que no debes tener credenciales privadas en las aplicaciones que cualquiera puede descargar ”.

La vulnerabilidad había sido pública durante dos años y el agujero aún estaba abierto. Litvak alertó a Blockfolio sobre el problema a través de las redes sociales, dado que Blockfolio no tiene un programa de recompensas de errores para eliminar las vulnerabilidades.

El cofundador y CEO de Blockfolio, Edward Moncada, confirmó en un correo electrónico a CoinDesk que un token de acceso GitHub se dejó por error en una versión anterior de la base de código de la aplicación Blockfolio, y cuando se le alertó sobre la vulnerabilidad, Blockfolio revocó el acceso a la clave.

Durante los próximos días, Moncada dijo que Blockfolio realizó una auditoría de sus sistemas y confirmó que no se realizaron cambios. Dado que el token proporcionó acceso al código que estaba separado de la base de datos donde se almacenan los datos del usuario, los datos del usuario no estaban en riesgo.

El token permitiría a alguien cambiar el código fuente, pero a través de sus procesos internos para publicar cambios en el sistema, Moncada dijo que nunca hubo un riesgo de que se hubiera lanzado un código malicioso a los usuarios.

“Yo diría que en el peor de los casos, un atacante actualizaría el código de la aplicación y recolectaría datos sobre los usuarios. También tienen la función de colocar claves API de intercambio en la aplicación para que también puedan ser robadas ", dijo Litvak." Pero [Blockfolio] afirman que eso es imposible debido a sus "revisiones de seguridad". Diría que es mejor que nadie pruebe esas revisiones de seguridad. '

Divulgación Leer Más

El líder en noticias de blockchain, CoinDesk es un medio de comunicación que se esfuerza por cumplir con los más altos estándares periodísticos y cumple por un estricto conjunto de políticas editoriales . CoinDesk es una subsidiaria operativa independiente de Digital Currency Group, que invierte en criptomonedas y startups de blockchain.

.

[DISPLAY_ULTIMATE_PLUS]

Referencia: https://www.coindesk.com/blockfolio-quietly-patches-years-old-security-hole-that-exposed-source-code